Kundenservice: Das Besucher-WLAN

„Always On“ ist mehr als nur ein Schlagwort. Getrieben durch die Cloud-Technologie ist der ständige Internetzugang heute schon (fast) Pflicht. „Social Media“ funktioniert nicht ohne eine Internet-Flat. Wie sieht es aber mit „richtiger“ Online-Arbeit aus?

Cloud-Dienste und Firmen-WANs

Die Anforderungen an Remote-Zugriffe auf Dienste und Anwendungen haben sich technisch nicht (oder wenig) geändert. Der fundamentale Wandel der letzten Zeit besteht in der Frequenz des Online-Daseins. Vor noch nicht allzu langer Zeit war der aktive Unternehmensmitarbeiter mit seinem Blackberry-Smartphone bestens bedient. E-Mails wurden unverzüglich zugestellt und versendet – für alle anderen, aufwändigeren, Tätigkeiten gab es den VPN-Zugriff auf das Firmennetzwerk. Nur wenn es „wirklich notwendig“ war, wurde das Notebook gestartet und eine verschlüsselte Verbindung zu wichtigen Dokumenten auf dem Unternehmensserver hergestellt. Meist war eine zuvor erstellte Offline-Kopie ausreichend, um die Zeit außerhalb der Firma zu überbrücken.

Zeit und Technik

Heute gelten andere Maßstäbe. Der Wartungstechniker übermittelt die Ergebnisse seiner Arbeit unverzüglich nach Abschluss in die Zentrale. Das Verkaufsgespräch beim Kunden löst – online übermittelt – unverzüglich die notwendigen Folgeschritte aus. Die Stellungnahme des Managers auf die geänderten Excel-Daten erfolgt noch „live“ aus der VIP-Lounge des Flughafens.

Die Bedeutung des WLANs

Im Rahmen dieser Entwicklung erfährt das kabellose Netzwerk eine immer größere Bedeutung. Vor allem dann, wenn die Verbindungsgeschwindigkeit von UMTS und Co. eine Einschränkung darstellt, gibt es (noch) keine Alternative zu einer performanten WLAN-Anbindung. Und da sind ja auch noch die Kosten…

Service – für Kunden, Partner und Besucher

Die aktuelle WLAN-Technologie hat den suchenden Blick nach der nächsten Netzwerkdose für das LAN-Kabel des Notebooks obsolet gemacht. Die Technik ist nutzerfreundlich und auch für die Firma mit überschaubaren Mitteln anzubieten. Für Tablets und Smartphones gibt es ohnehin keine Alternative. Warum also nicht dieses Quantum an Service den Gästen des Hauses zur Verfügung stellen?

Mein WLAN – Dein WLAN

Es wäre eine grobe Verletzung jeglicher Sicherheitsvorgaben, wenn die IT des Unternehmens „jedem“ Gast die interne WLAN-Infrastruktur zur Verfügung stellen würde. Was nutzt eine mit Sorgsamkeit gepflegte Verschlüsselung (WPA2, AES, etc.), wenn diese vom Sekretariat an jeden Besucher ausgegeben wird? Ein eigener Zugang für Gäste dieser Art muss her – ohne Abstriche in puncto Sicherheit!

Das Gäste-WLAN

Ähnlich einem Hotspot im Hotel sollte der zusätzliche Netzwerkteilnehmer den Internetzugang nutzen können, ohne dabei Zugriff auf das Firmen-LAN zu erhalten. Ein Besucher-WLAN! Die Vorgaben:

- Wie bereits erwähnt, muss jeglicher Zugriff auf das Unternehmensnetzwerk blockiert sein. Der Zugang ins Internet bleibt aber – zum Unterschied von allen Regeln des LANs – völlig offen.

- Die Nutzung wird über Username und Kennwort abgesichert – mit unterschiedlichen Zugangsdaten für jeden Gast.

- Der benutzte Account (Username) verfällt automatisch nach einer definierten Zeitspanne (8 Stunden?) und kann nie wieder benutzt werden

- Die Erstellung der Gäste-Accounts erfolgt ohne technisches Knowhow, im besten Fall „auf Vorrat“, sodass diese im Sekretariat einfach an Besucher verteilt werden können.

- Optimal: Die Rechte der Netzwerk-Gäste werden über den Firewall-Administrator gesteuert. Dies ermöglicht z.B. die Freischaltung von „speziellen Berechtigungen“ für einzelne Gäste (Beispiel: Nutzung des internen DNS-Servers)

- Optimal: Spezifische „Gastzugänge“ können über Profile konfiguriert werden, um für interne Anforderungen flexibel zu bleiben.

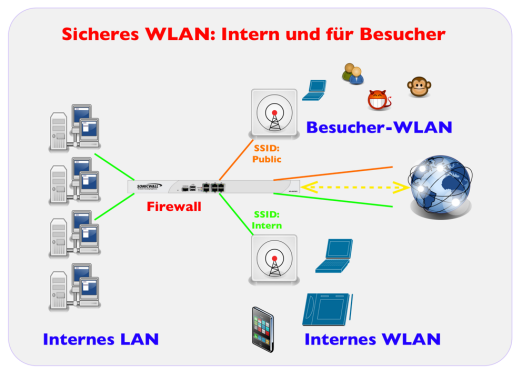

Ein Router für beide WLAN-Arten

Ein WLAN-Router für die interne Verwendung und ein zusätzlicher für die Gäste? Ein teures Hotspot-System für Besucher? Mitnichten! „Virtual Access Point“ heißt die Lösung. Dabei sendet ein Gerät (AP) gleichzeitig zwei SSIDs, die unterschiedlich konfiguriert sind – einer für den öffentlichen Zugriff (mit Username und Kennwort) und ein zweiter, welcher von den internen Wi-Fi-Nutzern wie gewohnt über ein Shared-Secret-Kennwort fest zugeordnet werden kann.

Beide Zugangsarten werden zentral über die Firewall gemanagt und können auch über diese zentrale Stelle mit individuellen Zugangsrechten versorgt werden.

Viele APs, viele VLans

Die Anzahl der auf diese Weise verwalteten (virtuellen) Access-Points ist abhängig von der Leistungsfähigkeit der Firewall. Schließlich läuft an dieser Stelle der gesamte Datenverkehr zusammen – und dieser will geprüft werden. „On the fly“ erfolgt die Analyse der Datenpakete auf eventuelle Eindringlinge: von Intrusion Detection über Viren und andere Malware bis hin zu Spoofing-Attacken. Und hier ist Prozessorleistung gefragt.

Jeder Access-Point (und alle verbundenen Clients) laufen netzwerktechnisch in einem getrennten VLan. Damit bleibt der Datenverkehr von anderen Netzwerksegmenten getrennt und kann effektiv verwaltet werden.

Die neue WLan-Welt

Keine Frage. Drahtlose Verbindungen sind die Zukunft. Egal, ob es dabei um Präsentationen, Live-Streaming oder Video-Chats geht. Umso mehr ist es an der Zeit diese Technologie auf sichere Weise in die Unternehmens-IT einzubinden. Das Besucher-WLan ist ein guter Anfang.