Superfish und der Mann in der Mitte

Großes Geheul in der IT. Der chinesische Hersteller Lenovo hat auf manchen Geräten eine Software namens „Superfish“ vorinstalliert, die viel mehr ermöglicht als versprochen – nur nicht für den Anwender.

Crapware, Bloatware und sonstiger Müll

Es ist ärgerlich. Da kauft man sich für gutes Geld ein neues Notebook und neben dem erwarteten Betriebssystem befindet sich eine Vielzahl „nützlicher“ Programme vorinstalliert auf dem Rechner. Die meisten Anwender haben sich damit abgefunden, von der Probeversion einer Anti-Virus-Software über diverse Pack- und PDF-Utilities bis hin zur Testversion von MS Office auf einem neuen Computer vorzufinden. Peniblere User verbringen die ersten Stunden am Notebook damit, all die kostenlosen Werbegaben zu deinstallieren, um erst im Anschluss die eigene Software aufzuspielen.

Ein Markt für Bloatware

Als Bloatware werden diese nicht bestellten Zugaben bezeichnet, die den Herstellern von Notebooks und PCs zusätzliche Einnahmen garantieren und damit die Verkaufspreise der Rechner im harten Konkurrenzkampf senken. Auf den ersten Blick ist Superfish auch nichts anderes. Die Software manipuliert Werbeeinblendungen beim Surfen im Web. Anstatt der auf der Webseite hinterlegten Anzeigen erscheinen dann die des zahlenden Inserenten. Eine Unverschämtheit. Die Technik von Superfish macht aus der „harmlosen“ Manipulation aber eine riesige Sicherheitslücke.

MITM – der Mann in der Mitte

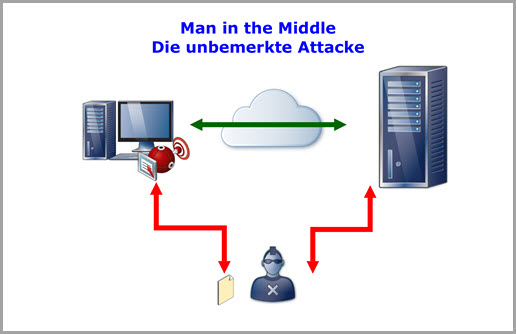

Mitgehört: Die Man-in-the-Middle Attacke

„Man in the Middle“ nennt sich der Angriff auf den Rechner bzw. den Datenfluss. Und dies geschieht in diesem Fall ausgerechnet bei SSL-verschlüsselten – also als besonders sicher geglaubten – Datentransfers. Zum besseren Verständnis, wie die MITM-Attacke erfolgt, ein Beispiel aus der analogen Welt. Sie versenden einen Brief. Auf dem Weg zum Adressaten passiert dieser einige Zwischenstationen. Dort wird der Brief geöffnet, gelesen, dann wiederverpackt und abschließend zugestellt. Weder der Versender noch der Empfänger bemerken davon etwas. Die Nachricht bleibt unverändert oder wird manipulert. Eine Antwort auf das Schreiben durchläuft dieselbe Strecke und denselben Prozess.

SSL und MITM

Datenpakete laufen zwangsläufig über eine Vielzahl von Zwischenstellen. Neben dem eigenen Rechner erfolgt auf dem eigenen Router immer eine Manipulation der Daten. Nur dass diese ausschließlich technischen Zwecken dient (die Umsetzung zwischen internen und externen IP-Adressen, genannt NAT, und gewünscht ist. Die Veränderung von Inhalten zu verhindern, ist der Sinn einer SSL-Verschlüsselung. Ein Mitlesen ist zwar immer möglich, bringt aber nur Datenmüll zutage.

Superfish nutzt jene Man-in-the-Middle-Attacke auf dem eigenen Rechner, um noch vor der Weitergabe der Datenpakete, diese SSL-Verbindungen zu entschlüsseln und damit die vermeintlich sicheren Https-Verbindungen auszuhebeln. Das „Utility“ fügt dann in die besuchten Webseiten Anzeigen ein und zeichnet gleichzeitig den Datenverkehr auf. Endergebnis: der gläserne Surfer.

Um dies technisch perfekt umzusetzen, installiert Superfish auch noch gleich ein passendes Zertifikat. Damit ist auch die Vertrauenskette gegeben und der PC sieht keinerlei Besonderheit.

Was ist zu tun?

Sollten Sie ein Notebook von Lenovo Ihr Eigen nennen, so müssen Sie von der Superfish-Infektion nicht unbedingt betroffen sein. Zum einen hat Lenovo die Software nur auf bestimmten Modellen vorinstalliert und dies auch nur in gewissen Zeiträumen. So sind Besitzer der Profi-Serie Thinkpad davon nicht betroffen. Details finden sich auch in der Stellungnahme des Herstellers.

Sollten Sie ein Notebook von Lenovo Ihr Eigen nennen, so müssen Sie von der Superfish-Infektion nicht unbedingt betroffen sein. Zum einen hat Lenovo die Software nur auf bestimmten Modellen vorinstalliert und dies auch nur in gewissen Zeiträumen. So sind Besitzer der Profi-Serie Thinkpad davon nicht betroffen. Details finden sich auch in der Stellungnahme des Herstellers.

Wenn Sie auf Nummer sicher gehen wollen, reicht der Aufruf einer von Lastpass zu diesem Zweck eingerichteten Testseite. Die Prüfung zeigt umgehend den Status des Rechners bzw. Browsers.

Superfish deinstallieren

Sollte die Prüfung eine Superfish-Installation vorfinden, so geht es ans Deinstallieren. Vorab: Sie benötigen dazu Administratorrechte auf Ihrem Notebook. So Sie diese nicht besitzen, reicht ein Anruf an Ihre IT-Abteilung. Lenovo selbst stellte unmittelbar nach dem Bekanntwerden der Fish-Infektion ein Tool zur Deinstallation auf deren Webseite zur Verfügung.

Sollten Sie diesem Removal-Tool nicht trauen, so können Sie die einzelnen Schritte auch manuell ausführen. Die Ausführung besteht aus mehr als nur der Deinstallation der Software, da auch das ungewollte Zertifikat vollständig entfernt werden muss. Die Punkte im Einzelnen:

- Superfish deinstallieren: Dies erfolgt wie gewohnt über den Weg Systemsteuerung, Programme deinstallieren. Dort sollten Sie einen Eintrag finden, der „Superfish Inc. VisualDiscovery“ oder ähnlich lautet. Deinstallieren.

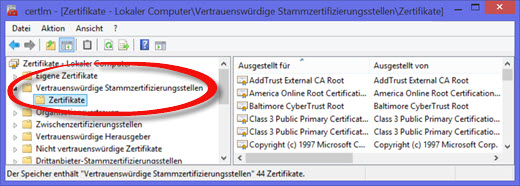

Prüfung der installierten Zertifikate

- Zertifikat entfernen: Über die Zertifikatsverwaltung, am einfachsten „certmgr.msc“ nach dem Klick auf das Startmenü in die Suche eingeben und diese „als Administrator ausführen“. Achten Sie darauf, dass es eine für den Computer und eine für den aktuellen Anwender gibt. Im Abschnitt der vertrauenswürdigen Stammzertifizierungsstellen muss nun in den Zertifikaten der Eintrag von Superfish Inc. gefunden werden. Dieses löschen.

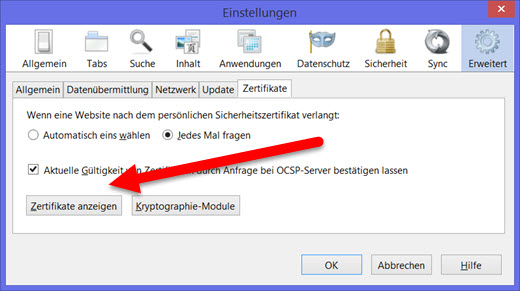

- Zertifikat im Browser löschen: Die obige Routine löscht zwar das Zertifikat im Betriebssystem, nicht aber in einigen Browsern, die ihre eigene Zertifikatsverwaltung mitbringen. Firefox ist so ein Kandidat. Im Browser sollte also nun ebenfalls das Zertifikat entfernt werden. Mozillas Firefox bringt alle installierten Zertifikate über die Einstellungen, dann „Erweitert“ und dann nach einem Klick auf den Button „Zertifikate“ zur Ansicht.

In Firefox installierte Zertifikate

- Jetzt ist es Zeit für einen Neustart des Rechners.

- Zur Sicherheit erfolgt nun eine erneute Überprüfung über die Test-Webseite. Wichtig: Die Testseite sollte mit allen installierten Browsern aufgerufen werden. Nur dann ist garantiert, dass auch alle Spuren von Superfish vom Rechner verbannt wurden.

Das MITM-Geschäftsmodell

Superfish ist kein Trojaner. Die Software, die gekonnt jede Ende-zu-Ende- Verschlüsselung aushebelt, ist ein Baustein eines ganzen Geschäftsmodells. Komodia, der Hersteller des Tools, wirbt ganz offen auf seiner Website mit jener Spezialisierung, verschlüsselte Verbindungen zu knacken. Was naive Anwender wie ich für einen klaren Gesetzesbruch halten, ist Basis eines Millionenumsatzes – verkehrte Welt.

Lenovo – was nun?

Lenovo, mittlerweile zum weltgrößten PC-Hersteller avanciert, hat durch den Superfish-Deal eine Menge an Vertrauen am IT-Markt eingebüßt. Ob die Vorinstallation von Superfish ein aktiver Akt der Ausspionierung war oder nicht, teilt die IT-Welt in zwei Lager. Dass es sich dabei „nur“ um eine (gewinnorientierte) Nachlässigkeit gehandelt hat, liegt – meiner Meinung nach – näher. Warum sollte die Software sonst ausgerechnet auf der Business-Linie fehlen?

Schluss mit Bloatware!

Die Lehre aus dem Superfish-Vorfall kann nur eine sein: weg mit Bloatware und ungewünschten Vorinstallationen auf neuen Rechnern. Wer all diese Crapware haben will, kann sich diese problemlos nachinstallieren. Ein neuer PC sollte ein funktionierendes Windows enthalten. Punkt. Das Gegenargument der Hersteller: den dazu notwendigen Aufpreis (höheren Verkaufspreis) der Geräte würden die Konsumenten nicht zahlen. Schon möglich. Einen Test einer „sauberen“ Rechnerserie wäre es allemal wert. Geiz ist nie geil – und der Feind jeglicher Sicherheit in der Datenverarbeitung. Viel schlimmer: Wie können Sie dann noch die Sicherheit von OEM-Rechnern auch nur annehmen? Apple wird sich ins Fäustchen lachen. Fremdsoftware gab es auf deren Neugeräten nie – und wird es hoffentlich auch nie geben.

Superfish ein Medienhype?

Versprochen. Es dauert nur wenige Wochen und (fast) jeder wird Superfish wieder für ein Angebot der Nordsee halten. Der Umstand, dass nahezu täglich neue Verbrechen in Sachen IT-Sicherheit ans Licht kommen, führt zur Ermüdung von vielen Anwendern. Was ist ein Superfish schon gegen die Manipulation von SIM-Karten oder der Firmware in Festplatten? Ein kleiner Fisch. Und dennoch: Einbruch ist strafbar, oder? Und das ist es! Nur hat die Gesetzgebung die digitale Welt noch nicht so richtig am Schirm. Ist ja auch einfacher über die Zerschlagung von Google zu faseln, anstatt sich jener Masse von Vorfällen zu widmen, die jegliche Privatsphäre des IT-Anwenders aushebeln.

Haha 🙂

Gut dass ich meine Computer selber zusammenstelle und das OS auch selbst installiere.

Selbst bei einem Notebook wird die installation entfernt und einmal neu aufgespielt. Die Lizenz hat man ja beim Kauf mit erworben.

Mir persönlich ist einfach viel zu viel overhead auf Notebooks installiert. Da ist eine Neuinstallation meistens schneller als sich Stundenlang durch die ganze Konfiguration zu wursten 🙂

Gruß

Sergej