Mit Keepass Passwörter im Netzwerk gemeinsam nutzen

Ohne eine sichere Anwendung zur Verwaltung der persönlichen Passwörter ist ein Online-Leben nahezu unmöglich. Für jeden Dienst ein unterschiedliches und komplexes Kennwort zu verwenden, ist Pflicht – und bei der Menge an zugangsgeschützten Services ist das eigene Gedächtnis schnell überfordert. Es hat auch Besseres zu tun.

Wie aber sieht es aus, wenn im Unternehmen Passwörter gemeinsam genutzt werden sollen? Sei es in Gruppen, die in Zusammenarbeit Inhalte bereitstellen oder auch einzelne Abteilungen, die gemeinsam personenbezogene Logins für Server und Dienste nutzen wollen – auch hier wäre doch ein gemeinsamer »Daten-Safe« wünschenswert. Wir haben untersucht, ob sich die Software Keepass auch hier bewähren kann.

Vom Einzel- zum Multiuser

Als Einzelanwender zeigt sich die Software sehr flexibel: Ohne Installation (auch vom USB-Stick) bedienbar, synchronisationsfähig über Cloud- und Webserver, schlank und schnell. Was will man mehr?

Als Einzelanwender zeigt sich die Software sehr flexibel: Ohne Installation (auch vom USB-Stick) bedienbar, synchronisationsfähig über Cloud- und Webserver, schlank und schnell. Was will man mehr?

Die gleichzeitige Nutzung einer Datenbank bringt aber technisch zusätzliche Anforderungen. Was passiert, wenn mehrere Anwender die zentrale Kennwortdatei als schreibend geöffnet haben? Werden alle Änderungen berücksichtigt oder nur der letzte Schreibvorgang?

Datei kontra Datenbank

Obwohl die gemeinsame Passwortablage als Datenbank bezeichnet wird, stimmt dies nicht (ganz). Datenbanken verfügen über einen Server oder eine andere Art zwischengeschalteter „Intelligenz“. Diese steuert die unterschiedlichen Zugriffe, sorgt für notwendige (kurze) Sperren beim Schreibzugriff und entscheidet über die geforderten Rechte für Lesen und Ändern von Datensätzen.

Im Fall von Keepass gibt es eine solche Instanz nicht. Hier entscheidet die Software jedes Anwenders, wie mit derartigen Szenarien umzugehen ist. Und da liegt auch der Haken.

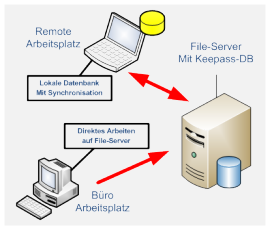

Fileserver als Basis

In unserem Szenario gehen wir davon aus, dass die Keepass-„Datenbank“ auf einer gemeinsam genutzten Freigabe eines Dateiservers im Unternehmen liegt. Greifen nun zwei oder mehrere Anwender auf diese Datei zu, so obliegt es der Applikation dies zur Zufriedenstellung aller zu lösen. Sprich: sämtliche Aktualisierungen müssen ohne Datenverlust vonstattengehen und Änderungen bei allen Beteiligten sichtbar sein.

Zugriffsrechte und Vertraulichkeit

Gleich vorweg: da es bei Keepass kein Usermanagement gibt, haben alle, die über die notwendigen Zugangsdaten verfügen auch gleiche Rechte bei der Nutzung – Löschung inklusive. Diesem Umstand kann nur durch eine Berechtigung auf Dateiebene beim Serverzugriff Rechnung getragen werden. Kein idealer Weg, aber zumindest eine kleine Steuermöglichkeit (z.B. Nur-Lese-Zugriff für Personen, die auch nur Kennwörter abfragen dürfen).

Mehrere Datenbanken als Workaround

Der Lichtblick: Im Keepass-Client können mehrere Datenbanken gleichzeitig geöffnet werden. Damit besteht die Möglichkeit, mithilfe unterschiedlicher Shares und deren Sicherheitssteuerung, differenzierte Rechte umzusetzen. Ist zwar anfangs etwas gewöhnungsbedürftig, funktioniert aber nach einiger Zeit gut.

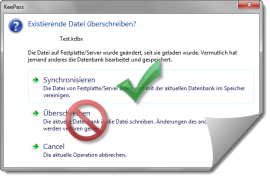

Synchronisation statt Überschreiben

Weitaus besser ist die Lage beim Abgleich der Daten im Rahmen der gemeinsamen Aktualisierung. Zu beachten ist nur ein wichtiger Punkt: Niemals die „Speichern als…“-Funktion nutzen! Nimmt man dies zu Herzen, so fragt Keepass beim Speichern brav, ob denn nicht lieber synchronisiert werden soll. Dies bejaht, wird der Inhalt der eigenen Bearbeitung mit dem Status der zentralen Datei verglichen – und pro Datensatz aktualisiert bzw. hinzugefügt. Zu beachten: die Rede ist von Keepass in Version 2.x.

Weitaus besser ist die Lage beim Abgleich der Daten im Rahmen der gemeinsamen Aktualisierung. Zu beachten ist nur ein wichtiger Punkt: Niemals die „Speichern als…“-Funktion nutzen! Nimmt man dies zu Herzen, so fragt Keepass beim Speichern brav, ob denn nicht lieber synchronisiert werden soll. Dies bejaht, wird der Inhalt der eigenen Bearbeitung mit dem Status der zentralen Datei verglichen – und pro Datensatz aktualisiert bzw. hinzugefügt. Zu beachten: die Rede ist von Keepass in Version 2.x.

Aktualisierung von Änderungen

Das nächste Problem: Hat nun Person A einen Datensatz geändert und die Datenbank gespeichert, so erfolgt auch nur auf dieser Arbeitsstation die Darstellung aller Änderungen. Sämtliche anderen Nutzer haben davon nichts mitbekommen (außer dort wurde ebenfalls gespeichert). Es kann also nie davon ausgegangen werden, immer über den aktuellsten Stand der Daten zu verfügen.

Aktionen und Trigger

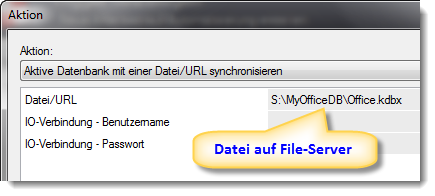

Aber auch dafür gibt es eine Lösung. Keepass hat eine mächtige Waffe zur Automatisierung: Aktionen, in der englischen Programmversion »Trigger« genannt. Mithilfe dieser Wenn-Dann-Steuerungsmöglichkeiten ist es ein Einfaches, die Synchronisationen anzustoßen.

Aber auch dafür gibt es eine Lösung. Keepass hat eine mächtige Waffe zur Automatisierung: Aktionen, in der englischen Programmversion »Trigger« genannt. Mithilfe dieser Wenn-Dann-Steuerungsmöglichkeiten ist es ein Einfaches, die Synchronisationen anzustoßen.

Will man ganz auf Nummer sicher gehen, dass in dieser Sekunde alle Einträge vollständig und aktuell sind, dann gibt es auch noch die Möglichkeit des manuellen Abgleichs der Arbeits- mit der Zentraldatenbank. Dies mit Unterstützung von Tastaturkürzel – und schon ist auch der Arbeitsfluss wieder im Lot. Und ehrlich: wie oft werden schon neue Kennwörter erfasst oder geändert. Beim Starten der Anwendung ist ohnehin alles aktuell.

Keepass auf dem Notebook

Eine elegante Variante der Keepass-Nutzung bietet sich auch für Anwender, die oft unterwegs sind. Um nicht ständig eine VPN-Verbindung ins Unternehmensnetzwerk aufbauen zu müssen, um auf die Datenbank auf dem Fileserver zuzugreifen, kann eine Kopie einfach lokal auf dem Notebook abgelegt werden. Meist ist dies schon ausreichend. Wird eine Aktualisierung benötigt oder selbst erfasste Datensätze in das Firmen-LAN übertragen werden, so kann auch jederzeit die lokal abgelegte (und veränderte) Kopie über die Sync-Funktion mit der zentralen Datenbank via VPN abgeglichen werden. Cloud-Nutzung ist ohnehin tabu.

Eine elegante Variante der Keepass-Nutzung bietet sich auch für Anwender, die oft unterwegs sind. Um nicht ständig eine VPN-Verbindung ins Unternehmensnetzwerk aufbauen zu müssen, um auf die Datenbank auf dem Fileserver zuzugreifen, kann eine Kopie einfach lokal auf dem Notebook abgelegt werden. Meist ist dies schon ausreichend. Wird eine Aktualisierung benötigt oder selbst erfasste Datensätze in das Firmen-LAN übertragen werden, so kann auch jederzeit die lokal abgelegte (und veränderte) Kopie über die Sync-Funktion mit der zentralen Datenbank via VPN abgeglichen werden. Cloud-Nutzung ist ohnehin tabu.

Einfacher als gedacht

Ob Sie sich diese Prozedur im Unternehmen antun wollen oder nicht – eventuell lohnt ein Blick auf andere Produkte (siehe dazu auch den Vergleichsbericht über Passwortprogramme in der Computerwoche). Der Reiz an dieser Lösung liegt sicherlich in der vollständigen und einfachen Kontrolle. Ob Sie Ihre wichtigsten Zugangsdaten einem Internetdienstleister wie z.B. Lastpass anvertrauen wollen, bleibt Ihnen überlassen.

Letztlich ist das manuelle Setup einer Keepass-Umgebung im LAN einfacher als gedacht. Nicht zuletzt kann – weil ja nichts installiert werden muss – die gesamte Konfiguration über einen Stick genutzt oder über einen solchen verteilt werden. Ebenso einfach ist der „Rollout“ über das simple Kopieren mit einer Batchdatei.

Export und Backup, Backup, Backup

Der wichtigste Punkt zum Schluss: gute Passwort-Safes verfügen über einen nicht zu knackenden Verschlüsselungsmechanismus (im Fall von Keepass ist es AES-256). Und weil Software- oder Anwenderfehler nie auszuschließen sind, sollten zwei Sicherheitsmaßnahmen ergriffen werden. Zum ersten: in regelmäßigen Abständen ein Export aller Daten in ein lesbares Format oder ein Ausdruck – natürlich absolut sicher abgelegt „offline“ im feuerfesten Tresor oder Bankschließfach (NIE auf lokaler Festplatte oder dem Fileserver). Keepass verfügt über eine ganze Menge an Exportformaten oder gut selbst zu gestaltender Druckausgaben.

Der zweite Punkt sollte eigentlich selbstverständlich sein: das regelmäßige Backup der Datenbank im Rahmen der täglichen Serversicherung. Hier noch ein Tipp: Bewahren Sie auch unterschiedliche Versionsstände der Datenbank. Die Wochen- und Monatssicherungen im Rahmen der Backup-Strategie sind dafür bestens geeignet. Der Teufel ist bekanntlich kein Eichhörnchen.

Der Teufel ist EIN Eichhörnchen nicht KEIN so geht der Spruch