Die Zertifikatserwerb in der Praxis

In unserer kleinen Serie zum Thema Zertifikate und Verschlüsselung wollen wir uns heute den ersten Schritt in der Praxis genauer ansehen: Den Bezug der ID von einer sogenannten Zertifizierungsstelle (CA). Diese soll abschließend zur Unterzeichnung und Verschlüsselung von Mails verwendet werden.

Neben den bereits beschriebenen Grundlagen gibt es an dieser Stelle vorab einige wichtige Entscheidungen zu treffen:

- Die Wahl der Zertifizierungsstelle: Der Aussteller der ID garantiert die Echtheit des Zertifikats. Der Empfänger vertraut nicht Ihnen, sondern der CA. Aus diesem Grund sollte diese mit Bedacht gewählt werden. In unserem Beispiel verwenden wir Verisign zur Demonstration – ohne damit eine Empfehlung abzugeben. Es gibt auch kostenlose Anbieter (z.B. StartSSL). Letztlich liegt es in Ihrem Ermessen.

- Die Wahl der Zertifikatsklasse: Die persönliche ID gibt es unterschiedlichen Klassen, die sich durch die Art der Verifizierung unterscheiden. Je aufwendiger desto sicherer – und umso teurer. So garantiert Klasse 1 nur die Richtigkeit der Mailadresse. Der eigentliche Benutzer und Versender wird nicht gewährleistet. Dafür haben Sie dieses auch in wenigen Minuten zur Verfügung. Andere Klassen verlangen den Nachweis mit Personalausweis oder dem PostIdent-Verfahren (siehe die Übersicht von der CA Globalsign).

- Die Wahl des Browsers im Rahmen der Bestellung: Beachten Sie, dass nach Bestellabschluss das ausgestellte Zertifikat im Browser zu finden ist. Es sollte also bei der Kaufabwicklung jener Internetbrowser eingesetzt werden, der vom Aussteller empfohlen wird. Auf Windows-Stationen ist meist der Internet-Explorer die geeignetere Variante (ein Zertifikatsspeicher für Betriebssystem und Browser). In unserem Test funktionierte auch Firefox ohne Probleme. Ein Blick in die FAQ des Anbieters kann aber nie schaden.

Die Order im Web

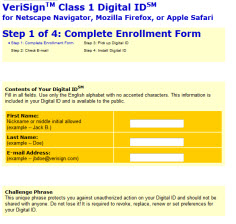

Die folgenden Schritte beschreiben detailliert den Ablauf einer Class-1-Bestellung eines Zertifikats anhand von VeriSign (heute eingegliedert in den Symantec-Konzern). Warum VeriSign? Der Name steht noch immer für das Trustcenter schlechthin. Angesichts der antiquarischen Benutzeroberfläche und -informationen (in den Hinweisen ist sogar noch von Netscape als Browser zu lesen) bleibt abzuwarten, ob dies auch zukünftig so bleibt. Die grundlegenden Schritte bleiben aber bei allen Anbieter gleich.

Die persönliche Unterschrift

Sollten Sie mit der Beschreibung in diesem Beitrag Probleme haben, so gilt unser Tipp: Abonnenten unseres Newsletters erhalten immer einen Download-Link zu einer ausführlicheren PDF-Datei, die jede Menge Screenshots enthält.

Jetzt aber los. Im ersten Schritt leiten Sie Ihren Browser auf die Bestellseite und klicken auf „Buy Now“. Interessieren Sie sich für ein Zertifikat für Testzwecke, so ist ebenfalls dieser Einstieg zu wählen. Erst bei der Spezifikation der Zertifikatsdetails ist dann ein „Testdrive“ zu wählen.

Geben Sie in den folgenden Konfigurationsdialog Ihre Daten ein: den vollständigen Vor- und Zunamen (ohne Umlaute!), die sogenannte „Challenge Phrase“ (ein Kennwortschutz, also nicht zu einfach und unbedingt notieren!) und den Verschlüsselungsgrad „Hochgradig“. Beachten Sie, dass manche Browser diese Eingaben zwischenspeichern. Sie sollten also den Bestellvorgang auf einem vertrauten Rechner ausführen und nach Fertigstellung die Browserhistorie (Chronik) löschen. Der eingegebene Name wird in Ihrem zukünftigen Zertifikat angezeigt. Klicken Sie nach einer nochmaligen Kontrolle der Eingaben auf „Accept“.

Nach einer nochmaligen Anzeige der Zusammenfassung und Abschlusskontrolle klicken Sie auf „OK“.

Jetzt wird online der Schlüssel generiert und sofort in Ihrem Browser abgelegt (bei einem vorhandenen Kennwortschutz in Ihrem Browser erfolgt zuvor eine Abfrage des Master-Passworts). Zusätzlich erhalten Sie eine Mail als Bestätigung.

Prüfen Sie nun Ihren Maileingang. Die Nachricht des Ausstellers enthält eine PIN und einen Link zur Internet Adresse des Anbieters. Nach einem Klick auf diese URL landen Sie auf einer Seite, die diese PIN zur Echtheitsbestätigung abfragt. Mittels Kopieren und Einfügen können Sie diese Zeichenfolge am sichersten eingeben. Ein weiterer Klick auf „Submit“ und die Erfolgsmeldung „Zertifikat wurde installiert“ wird ausgegeben.

Prüfen Sie nun Ihren Maileingang. Die Nachricht des Ausstellers enthält eine PIN und einen Link zur Internet Adresse des Anbieters. Nach einem Klick auf diese URL landen Sie auf einer Seite, die diese PIN zur Echtheitsbestätigung abfragt. Mittels Kopieren und Einfügen können Sie diese Zeichenfolge am sichersten eingeben. Ein weiterer Klick auf „Submit“ und die Erfolgsmeldung „Zertifikat wurde installiert“ wird ausgegeben.

Und nun? Das Zertifikat befindet sich nun in Ihrem Browser, bei Verwendung des Internet-Explorers auch im Windows Zertifikatspeicher. Haben Sie bei Ihrer Order Firefox verwendet (Test erfolgte mit Version 10), so müssen Sie das Zertifikat noch exportieren. Schließlich sollte dieses an einem sicheren Ort abgelegt werden. Nur der Export als Datei ermöglicht die Verwendung in anderen Anwendungen und zusätzlichen Geräten.

Der Export des Zertifikats erfolgt in Firefox (im Internet-Explorer ähnlich) über die Menüfolge Einstellungen, Erweitert, Verschlüsselung, Zertifikate anzeigen. Markieren Sie nun das gewünschte Zertifikat (wenn mehrere vorhanden sind, kann das passende über den Zeitstempel ausfindig gemacht werden) und klicken Sie auf „Sichern“.

Wählen Sie nun ein komplexes Kennwort. Dieses ist extrem wichtig, da nur dadurch Ihre ID geschützt wird. Also: Groß- und Kleinschreibung, Ziffern und – zumindest ein – Sonderzeichen. Außerdem sollte dieses kein bereits für andere Zwecke benutztes sein. Und: gut, sicher und wiederauffindbar ablegen (nicht auf einem Rechner, sondern am besten in Ihrer Kennwortverwaltung). Nach einem Klick auf OK wird Ihr Zertifikat nun als exportierte Datei in dem gewählten Ordner gespeichert. Diese Datei hat die Endung p12 und enthält alle Bestandteile eines Zertifikats – also auch Ihren privaten Schlüssel.

Was bleibt noch zu tun?

Zum aktuellen Zeitpunkt liegt Ihr Zertifikat nur im ID-Speicher von Firefox und als exportierte Datei vor. Für eine Verwendung in Outlook oder anderen Programmen muss diese erst importiert werden.

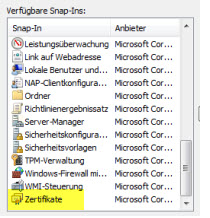

Der Import in den Zertifikatsspeicher von Windows kann nicht einfacher sein: Doppelklick und alle vorgegebenen Einstellungen akzeptieren. Über die Managementkonsole erfolgt die Kontrolle. Geben Sie dazu einfach über Start – Ausführen / Programme suchen die Zeichenfolge mmc ein. Darauf startet die (leere) Konsole. Fügen Sie nun das Snap-In „Zertifikate“ hinzu und wählen Sie das „eigene Benutzerkonto“ zur Ansicht aus.

Der Import in den Zertifikatsspeicher von Windows kann nicht einfacher sein: Doppelklick und alle vorgegebenen Einstellungen akzeptieren. Über die Managementkonsole erfolgt die Kontrolle. Geben Sie dazu einfach über Start – Ausführen / Programme suchen die Zeichenfolge mmc ein. Darauf startet die (leere) Konsole. Fügen Sie nun das Snap-In „Zertifikate“ hinzu und wählen Sie das „eigene Benutzerkonto“ zur Ansicht aus.

Jetzt sollten Sie Ihr eigenes Zertifikat bereits sehen und können mithilfe der rechten Maustaste und der Auswahl der Eigenschaften die Einträge Ihrer persönlichen ID überprüfen. Sie sehen nun jene Informationen, die auch ein Empfänger einer von Ihnen gesendeten Mail sehen wird. Der Eintrag „ausgestellt für“ sollte Ihren Namen zeigen, die Zertifikatseigenschaften müssen sich als „Sichere E-Mail“ darstellen.

Jetzt sollten Sie Ihr eigenes Zertifikat bereits sehen und können mithilfe der rechten Maustaste und der Auswahl der Eigenschaften die Einträge Ihrer persönlichen ID überprüfen. Sie sehen nun jene Informationen, die auch ein Empfänger einer von Ihnen gesendeten Mail sehen wird. Der Eintrag „ausgestellt für“ sollte Ihren Namen zeigen, die Zertifikatseigenschaften müssen sich als „Sichere E-Mail“ darstellen.

Vorbereitung von Outlook

Ist Ihr Zertifikat nun im Windows-Zertifikatsspeicher, so ist noch keine Nutzung mit Outlook möglich. Die Praxis für Mailumgebungen wollen wir einem eigenem Beitrag vorbehalten. Aus diesem Grund die Kurzanleitung (ausführlich und vorab bereits für Empfänger unseres Newsletter): In Outlook 2010 über die Optionen in das Sicherheitscenter wechseln und dort die Einstellungen aufrufen. Der Button E-Mail-Sicherheit ermöglicht nun den Import der zuvor erstellten p12-Datei. Ein eventuell bestehendes Zertifikat wird dabei überschrieben!

Signieren, Verschlüsseln

Jetzt steht einer Signatur nichts mehr im Wege, oder? Richtig. Jetzt kann verschlüsselt werden, oder? Falsch. Mithilfe der Signatur wird die Emailadresse des Versenders sichergestellt. Eventuell auch der Absender (siehe oben zur Unterscheidung der Zertifikatsklassen). Diese bringt den öffentlichen Schlüssel zum Mailempfänger.

Verschlüsselt wird aber immer mit dem öffentlichen Schlüssel des Empfängers! Sollten Sie diesen nicht besitzen oder Ihr Mailpartner kein Zertifikat besitzen, so ist keine Verschlüsselung möglich. Nur er kann mithilfe Ihres öffentlichen Schlüssels codierte Nachrichten an Ihre Mail Adresse senden.

Endlich verschlüsseln

Die Kosten für ein Zertifikat sind – zumindest bei Class 1 – marginal. Die gewonnene Sicherheit beträgt ein Vielfaches. Die Verschlüsselung ist dabei eher die Ausnahme, aber für gewisse Nachrichten umso wichtiger. Bereits die Signierung von Nachrichten würde so manchen Täuschern („Wirf doch mal einen Blick auf diesen Link“, „Schau Dir mal diesen Anhang an“) den Garaus machen. Details zum Einsatz in der gesamten Mail Kommunikation aber wie gesagt in Kürze.

Eine Antwort

[…] Zertifikat: Sollte ein solches zur Identifizierung zum Einsatz kommen, so sollte auch das iOS-Betriebssystem […]