Java – die unterschätzte Gefahr

Aktuell macht Adobe wieder einmal Schlagzeilen. Nicht mit neuer Software, sondern das Sicherheitsthema bringt die Firma – wie schon so oft – zum Spitzenreiter im News-Ticker. Eine neue Schwachstelle bei Flash, eine weitere im PDF-Reader und die notwendigen Patches sind erst in Arbeit. Adobe-Applikationen zu patchen wird zum Tagesgeschäft.

Dabei völlig vernachlässigt zeigt eine andere Software, die beinahe jeder – meist unbewusst – auf dem Rechner hat, dass es noch viel schlimmer geht.

3 Milliarden Installationen

Glaubt man dem Oracle-Konzern, der Java seit der Übernahme von Sun sein Eigen nennt, so ist die Software auf mehr als 3 Mrd. Rechnern weltweit installiert. Im Einsatz wäre wohl gelogen. Diese breite Basis bietet logischerweise den ersten Anhaltspunkt für Leute, die ihren Unterhalt mit der Übernahme von Fremdrechnern verdienen. Dazu kommen aber noch weitere, letztlich entscheidende Punkte:

Glaubt man dem Oracle-Konzern, der Java seit der Übernahme von Sun sein Eigen nennt, so ist die Software auf mehr als 3 Mrd. Rechnern weltweit installiert. Im Einsatz wäre wohl gelogen. Diese breite Basis bietet logischerweise den ersten Anhaltspunkt für Leute, die ihren Unterhalt mit der Übernahme von Fremdrechnern verdienen. Dazu kommen aber noch weitere, letztlich entscheidende Punkte:

- Java ist plattformübergreifend. Die Software – und das sollte ja ihr großer Vorteil sein – läuft auf fast allen Betriebssystemen. Vom 64-Bit Windows-Rechner bis hin zum eigentlich „unverwundbaren“ Mac OS X. Ja selbst Linux bildet keine Ausnahme.

- Java funktioniert unter allen gängigen Internetbrowsern. Firefox, Internet Explorer, Googles Chrome? Egal, Java ist (meist) mit an Bord.

Windows, Mac und Linux – Java ist mit von der Partie

Sie haben ihr Windows gut und schnell gepatcht? Fein. Die Java-Lücke ist meist offen. Sie halten ihren Mac für unangreifbar? Java machts möglich. Damit ist für die bösen Jungs da draußen alles klar. Eine Schwachstelle nutzen und viele Systeme, über eine lange Zeit angreifen zu können, das nennt man Effizienz. Die Runtime-Umgebung von Java (JRE) haben nur die wenigsten Anwender bewusst installiert. Und deshalb wird sie auch beim regelmäßigen Patch-Marathon übersehen bzw. stiefmütterlich behandelt.

No. 1 bei Exploits

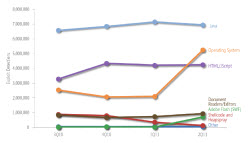

Nach der aktuellen Studie von Microsoft (wir berichteten darüber) ist die Ausnutzung von Java-Schwachstellen die Nummer 1. Erst weit abgeschlagen folgen die medial weitaus präsenteren Angriffsziele (siehe Grafik oberste Linie). 30% bis 50% aller Systeminfizierungen haben eine offene Java-Komponente als Basis. Und das Schöne für die Angreifer in aller Welt: diese Schwachstellen werden (vom Anwender!) sehr lange nicht geschlossen und bieten damit ein langfristiges Ziel.

Nach der aktuellen Studie von Microsoft (wir berichteten darüber) ist die Ausnutzung von Java-Schwachstellen die Nummer 1. Erst weit abgeschlagen folgen die medial weitaus präsenteren Angriffsziele (siehe Grafik oberste Linie). 30% bis 50% aller Systeminfizierungen haben eine offene Java-Komponente als Basis. Und das Schöne für die Angreifer in aller Welt: diese Schwachstellen werden (vom Anwender!) sehr lange nicht geschlossen und bieten damit ein langfristiges Ziel.

„Vulnus“, die Wunde (lat.)

In der Praxis führte dies dazu, dass die Java-Schwachstelle CVE-2010-0840 (im ersten Halbjahr 2011 am meisten ausgenutzt laut MS-Bericht) bereits im März 2010 entdeckt und noch im selben Monat ein Sicherheitsupdate erhielt. Der Höhepunkt der Schwachstellennutzung lag im ersten Quartal 2011 – ein Jahr später mit einer Verzehnfachung!

Die angegriffenen und/oder infizierten Rechner wurden also mehr als ein Jahr lang nicht mit dem notwendigen Java-Patch versorgt. Nutzen Sie Java? Wofür? Wenn Sie diese Frage nicht beantworten können, sollten Sie sich eine Deinstallation überlegen. Installieren können Sie sie – in einer aktuellen Version – jederzeit.

2 Antworten

[…] die mittlerweile zum Admin-Alltag gehören ist lange – angeführt von Adobe und Oracles Java-Implementierung. Microsoft gehört mit seinem monatlichen Patchday schon wieder zu den “angenehmen” […]

[…] Vom aktuellen Patch-Level des Betriebssystems über die Aktualisierung von Schwachstellen (Browser, Java, Flash, etc.) bis hin zur Viren- und Trojanerabwehr reicht der Schutz eines sorgfältigen Setups. […]