Der Geschäftsführer, ein Handy und das Ski-Wochenende

Heute gibt es mal eine Geschichte aus dem wahren EDV-Leben. Diese zeigt, wie IT-Technik und der Alltag ganz schnell zusammenwachsen. Oder auch: Warum es Sinn macht, sich vorab um eine IT-Strategie zu kümmern.

Einfach nur Skifahren…

Gibt es etwas Schöneres, als den Skiurlaub? Auch wer kein unbedingter Fan des Bergtourismus ist, wird zugeben, dass das Schneeerlebnis in den Bergen ein Highlight ist. Einfach mal abschalten und das sanfte Wedeln in freier Natur genießen. Goodbye, Burn-Out.

… doch nicht ohne Smartphone

Das Handy ist natürlich mit von der Party. Zwischendurch ein schnelles Foto oder auch einen Anruf tätigen. Und es könnte ja auch für einen Notfall nützlich sein. Auch der gewohnte „kurze Mail-Check“ – und sei es auf der Berghütte – steht damit jederzeit offen. Und heute mal vielleicht eine kurze Statusmitteilung auf Facebook? Es gibt tausende Gründe – wenn man will.

Weg? Einfach weg!

Und dann auf einmal der Schreck! Das Mobilteil ist einfach weg. War doch „gerade eben“ noch da! So ein Mist aber auch. Kurz überlegt, wo man es zuletzt noch hatte. Im Hotelzimmer war es noch da. Bei der letzten Einkehr auf der Almhütte auch. Und jetzt?

Meine Daten, Deine Daten

Nach dem ersten Schreck, dass der geliebte Begleiter sich losgesagt hat, kommt (hoffentlich) die Frage: Wer nutzt es nun? Und was ist mit all den Daten auf dem Smartphone. Darauf befinden sich neben einer ganzen Sammlung an persönlichen Schnappschüssen auch wichtige Unternehmensdokumente. Das gesamte Mailpostfach ist mit wenigen Fingerübungen für jeden Finder offen. Ganz zu schweigen von der gerade zuletzt gespeicherten Vertriebsstatistik…

Was tun?

Während sich der erste Schock langsam legt, kommt dem gar nicht mehr so fröhlichem Skiurlauber die Erinnerung an ein EDV-Meeting vor etlichen Wochen. Da sprach doch mal diese grau-gesichtige Gestalt eines IT-Administrators von der Möglichkeit, die Daten bei Verlust zu löschen. Jederzeit. Und das, direkt vom Server aus. Ja, Rettung in Sicht.

Löschen! Jetzt! Sofort!

Sonntagnachmittag. Das Handy des Administrators zeigt Ungemach. Ein Anruf vom Chef. „Sie sagten damals doch…“, „Das machen wir jetzt“, „Sofort“. Datenlöschung ist angesagt. Gut, dass der Admin bereits damals – als der Chef noch meinte, dass das auch später einmal besprochen werden könnte – vorgesorgt hatte. Neben dem Setup, welches Handy oder Tablet sich überhaupt mit dem Exchange-Server verbinden darf, hatte er auch gleich die entsprechenden Richtlinien aufgesetzt. Wenige Mausklicks in der Verwaltungskonsole und das Mobiltelefon ist befreit von allen Daten.

ActiveSync und Sicherheit

Für eine Basisausrichtung im Bereich Sicherheit bringt bereits der Exchange-Server alles mit. Selbst die Version 2007 ermöglicht jene grundlegenden Policies und dessen wichtigste Funktion. Remote Wipe, also die vollständige Löschung aller Nutzerdaten auf dem Smartphone oder Tablet vom zentralen Server aus, nennt sich das Feature. Sobald das mobile Gerät das nächste Mal den Server kontaktiert, sind alle Daten sicher entfernt.

Vorsorge statt Panik

Was aber, wenn der Administrator sein wohlverdientes Wochenende ohne Funkempfang verbringt? Was, wenn er einfach nicht ans Telefon geht, weil in seinem Arbeitsvertrag keine Rede von „Verfügbarkeit“ ist?

Wäre es nicht sinnvoller gewesen, zur rechten Zeit – im Rahmen der gesamten IT-Sicherheitsdiskussion – sowohl technische wie auch personelle Fragen zu klären?

Der Anwender selbst kann jederzeit (wenn technisch implementiert) sein Mobiltelefon zurücksetzen. Die Exchange-Konsole (ECP) ermöglicht ein Login des Anwenders und diese Remote-Löschung des Smartphones. In der Praxis ist dies sicherlich nicht der empfohlene Weg. Zu viele Anwender sehen diese Konsole zum ersten Mal in ihrem IT-Leben und würden zu schnell mit einem „geht nicht“ den Aufwand scheuen. Dafür ist die IT-Hotline zuständig! Und selbst wenn es diese ad personam nicht gibt (weil das Unternehmen nur einen IT-Mitarbeiter hat): die Strategie, was wann wer zu tun hat, sollte auch in kleineren Umgebungen vorab definiert sein.

Das Smartphone-Setup

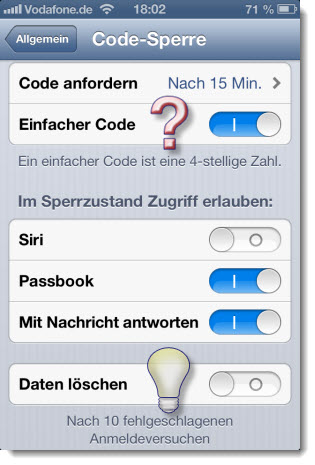

Bereits beim ersten Aufsetzen des mobilen Geräts für einen Anwender können wichtige Vorkehrungen getroffen werden. Ein Beispiel: Jedes iOS-Gerät (iPhone, iPad) hat im Betriebssystem eine wichtige Sicherheitsfunktion. Die Einstellungen ermöglichen z.B. das automatisierte Löschen aller Inhalte auf dem Handy, sobald zehn Fehlversuche bei der Kennworteingabe registriert wurden. Und Sie haben hoffentlich alle Sicherheitsfunktionen auf den Geräten aktiviert.

Bereits beim ersten Aufsetzen des mobilen Geräts für einen Anwender können wichtige Vorkehrungen getroffen werden. Ein Beispiel: Jedes iOS-Gerät (iPhone, iPad) hat im Betriebssystem eine wichtige Sicherheitsfunktion. Die Einstellungen ermöglichen z.B. das automatisierte Löschen aller Inhalte auf dem Handy, sobald zehn Fehlversuche bei der Kennworteingabe registriert wurden. Und Sie haben hoffentlich alle Sicherheitsfunktionen auf den Geräten aktiviert.

Nicht der Anwender ist in der Pflicht

In unserem fiktiven Beispiel trifft es (wahrscheinlich) den richtigen. In kleineren Firmen ist es die Aufgabe des Geschäftsführers, die grundlegenden Sicherheitsvorkehrungen gemeinsam mit dem IT-Berater abzusprechen. Größere Unternehmensstrukturen haben dafür einen IT-Leiter. Wer auch immer die Verantwortung im Unternehmen trägt: Einer muss dafür Sorge tragen, dass es eine klar formulierte Strategie gibt. Nur die darauf folgende Anweisung der Mitarbeiter zur Vorgehensweise (z.B. beim Verlust eines Geräts) ermöglicht eine handhabbare Vorgehensweise.

Am Anfang war das Konzept

Die gesamte Problematik beginnt aber einige Schritte davor. Bereits die Auswahl der richtigen Mobilplattform (Blackberry, iOS, Windows Phone, Android, etc.) und deren Verwaltung legt den Grundstein für die zukünftige Sicherheitsstrategie. „Mobile Device Management“ ist ein hochtrabender Begriff – vor allem für kleinere Unternehmen. Professionelle Verwaltungssoftware ist teuer und damit meist nicht einsetzbar. Dieser Umstand entbindet aber niemanden – auch nicht die kleinste Firma (!) -, sich über deren Möglichkeiten und Strategien Gedanken zu machen. Dann weiß sowohl der Geschäftsführer wie auch ein „normaler“ Mitarbeiter, was im Notfall zu tun ist.

Und noch einen schönen Skiurlaub!

Eine Antwort

[…] erster Schritt ist der Anruf unter der eigenen Mobilrufnummer angesagt. Auch bei Verlust: Es könnte ja mit etwas Glück ein ehrlicher Finder an sich genommen […]