Mehr Datensicherheit: Orderverschlüsselung mit TrueCrypt

Verfolgt man die Nachrichten der vergangenen Wochen und Monate, so ist eines klar: Daten sind nur dann sicher, wenn diese verschlüsselt gespeichert werden. Kein Dienst in der Cloud – und sei er auch noch so professionell und seriös – ist vor Sicherheitslücken gefeit. Hackerattacken sind auf der Tagesordnung. Und auch das eigene Notebook kann ja mal verloren gehen.

Verschlüsselung mit TrueCrypt

Sicherheit von Dateien muss nicht kostspielig sein. Die auf Open Source basierende Software TrueCrypt ist als kostenloser Download verfügbar und finanziert sich über Spenden. Über die Jahre hinweg ist dabei eine einfach zu bedienendes Tool entstanden, welches den Vergleich mit teuren Applikationen nicht zu scheuen braucht.

Der Download ist rasch erledigt (rund 4 MB), ebenso die Installation. Danach stehen unterschiedlichste Varianten der Verschlüsselung zur Verfügung.

Ordner und Dateien absichern

Notebooks und kritische Rechner, respektive deren Festplatten, sollten einer vollständigen Verschlüsselung unterzogen werden. Danach ist der Rechner nur mehr nach Eingabe des richtigen Kennworts startbar. Zum Unterschied von einem gesetzten BIOS-Kennwort nutzt einem Datenspäher auch der Ausbau der Platte nichts, da sämtlicher Inhalt codiert ist.

Vielleicht wollen Sie aber nur bestimmte Ordner diesen „Spezialschutz“ unterziehen und dort sensible Daten ablegen? Auch dies ist möglich. Wichtig zum Verständnis: TrueCrypt verschlüsselt weder Ordner noch Dateien, sondern erstellt einen Container, dessen Inhalt codiert wird. Dies ist in der praktischen Handhabung wichtig.

Dateiverschlüsselung versus TrueCrypt-Container

Beim Einsatz eines Tools zur Codierung von Dateien, werden diese durch einen Algorithmus unlesbar gemacht. Das Kennwort (manchmal auch eine Schlüsseldatei) ermöglicht die Decodierung an einem beliebigen Ort.

Die Containerverschlüsselung ver- und entschlüsselt den gesamten Inhalt. Für den Zugriff wird ebenfalls ein Kennwort oder Keyfile benötigt – dann ist der gesamte Container „wie normal“ zum Zugriff bereit.

Der Unterschied in der Praxis: Sie wollen beispielsweise eine Datei per Mailanhang versenden. Im ersten Fall versenden Sie die verschlüsselte Variante, im zweiten Fall die „normale“ Datei (so Sie zuerst den Container geöffnet haben). Die Verschlüsselung arbeitet also transparent. Soll heißen: ist das Kennwort einmalig eingegeben, so ist der gesamte Containerinhalt jederzeit zugänglich und wird „on the fly“ jeweils ver- und entschlüsselt. Sehr praktisch im Alltag.

Damit gilt aber auch: Sobald eine Datei aus dem Container in einen anderen Bereich außerhalb des Containers kopiert wird, ist diese nicht mehr gesichert. Ihre geheimen Dokumente sollten also mit Bedacht auf USB-Laufwerken oder Sticks kopiert werden.

Verschlüsselung von USB-Laufwerken

Glücklicherweise können auch auf externen Datenträgern verschlüsselte Container erstellt werden. Das Kennwort ist jeweils individuell festlegbar. So kann die vertrauliche Transportdisk auch gemeinsam genutzt werden, ohne sein privates TrueCrypt-Kennwort weitergeben zu müssen. Natürlich benötigt jeder, der Zugriff auf einen codierten Datenträger haben will auch eine installierte TrueCrypt-Version. Um die Software immer mit dabei haben zu können, gibt es auch eine portable Version.

Einfach und userfreundlich

Die Installation der Software muss nicht näher erklärt werden. Einige Mausklicks und die Anwendung ist einsatzbereit. Erst nach dem Aufspielen wird die Verschlüsselung konfiguriert. Ein Container kann in Form einer gesamten Partition auf der Festplatte angelegt werden oder – üblicherweise – in Form einer Datei. Die letztere Variante enthält aus Windows-Sicht nur ein File in der Größe des gesamten Containers. Erst nach dem Öffnen wird dieser Container als zusätzliches Laufwerk sichtbar und bringt den Inhalt zum Vorschein.

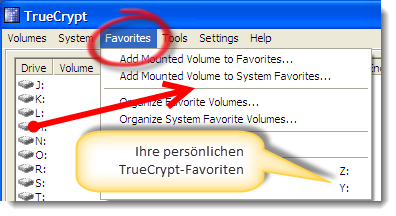

Sicherheit und Nutzerfreundlichkeit – TrueCrypt-Favoriten

Ein großer Schritt zu mehr Sicherheit bedeutet immer auch Abstriche bei der Anwenderfreundlichkeit. Keine Frage: auch die wenigen Zusatzklicks, die zum täglichen Öffnen des Containers notwendig sind, Nerven anfangs ein wenig. Sicherheit ohne Aufwand gibt es aber nicht. TrueCrypt versteht es aber, den Mehraufwand in Grenzen zu halten. Die Software startet auf Wunsch automatisch beim Windows-Boot. Der Zugriff auf den Container wird einfach, da diese als Favoriten gespeichert werden können. Damit bleibt auch der gewählte Laufwerksbuchstabe immer gleich.

Ein großer Schritt zu mehr Sicherheit bedeutet immer auch Abstriche bei der Anwenderfreundlichkeit. Keine Frage: auch die wenigen Zusatzklicks, die zum täglichen Öffnen des Containers notwendig sind, Nerven anfangs ein wenig. Sicherheit ohne Aufwand gibt es aber nicht. TrueCrypt versteht es aber, den Mehraufwand in Grenzen zu halten. Die Software startet auf Wunsch automatisch beim Windows-Boot. Der Zugriff auf den Container wird einfach, da diese als Favoriten gespeichert werden können. Damit bleibt auch der gewählte Laufwerksbuchstabe immer gleich.

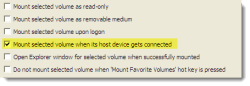

Eine nette Funktion ist für externe USB-Platten vorhanden. Hier kann eine automatische Erkennung des Geräts aktiviert werden. Wird das Modell XY (Beispiel: Ihre Toshiba 500 GB externe USB-Disk) an den Rechner angesteckt, startet automatisch die Kennworteingabe und der Container wird mit dem einmal vorgegebenen Laufwerksbuchstaben geöffnet.

Das Kennwort, Ihre Versicherung

Keine Verschlüsselungssoftware ist einen Pfifferling wert, wenn das genutzt Kennwort nichts taugt. Der Algorithmus, welcher von TrueCrypt genutzt wird, ist nach heutigem Stand der Technik nicht knackbar und wird auch für den verschlüsselten Datenverkehr in Firewalls eingesetzt. Dennoch gibt es eine Schwachstelle: ein schwaches Kennwort. Mittels Brute-Force-Attacke gelingt es jedem mit geringem Aufwand eine verschlüsselte Festplatte oder einen Container auszuhebeln, wenn die Komplexität des Kennworts zu wünschen übrig lässt. Wählen Sie also eines, das nur für Sie leicht zu merken ist. Und notieren Sie es an einer sicheren Stelle. Gerade bei selten benutzten Containern oder externen (verschlüsselten) Disks kann schon mal das Kennwort in Vergessenheit geraten. Auch die Nutzung einer Kennwortkarte wäre ein guter Ansatz.

Keine Verschlüsselungssoftware ist einen Pfifferling wert, wenn das genutzt Kennwort nichts taugt. Der Algorithmus, welcher von TrueCrypt genutzt wird, ist nach heutigem Stand der Technik nicht knackbar und wird auch für den verschlüsselten Datenverkehr in Firewalls eingesetzt. Dennoch gibt es eine Schwachstelle: ein schwaches Kennwort. Mittels Brute-Force-Attacke gelingt es jedem mit geringem Aufwand eine verschlüsselte Festplatte oder einen Container auszuhebeln, wenn die Komplexität des Kennworts zu wünschen übrig lässt. Wählen Sie also eines, das nur für Sie leicht zu merken ist. Und notieren Sie es an einer sicheren Stelle. Gerade bei selten benutzten Containern oder externen (verschlüsselten) Disks kann schon mal das Kennwort in Vergessenheit geraten. Auch die Nutzung einer Kennwortkarte wäre ein guter Ansatz.

Keine Ausrede

Die sichere Ablage von Daten ist heute weder eine Frage von Geld noch eine komplizierte Angelegenheit. Mein Vorschlag: Testen Sie TrueCrypt einmal, anfangs vielleicht nicht mit den wichtigsten Daten. Sind Sie mit der Software einmal vertraut, so ist ein codierter Container ein guter Platz für Ihre kritischen Daten – selbst in der Cloud.

Eine ausführliche Beschreibung zum Einsatz von TrueCrypt erhalten Sie als Abonnent unseres Newsletters im Rahmen unseres Support-Programms.

2 Antworten

[…] Begriff “Verschlüsselung” alleine sagt nichts. Auf diesem Gebiet muss etwas mehr technischer Tiefgang erfolgen. Dafür reicht […]

[…] An dieser Stelle wollen wir davon ausgehen, dass dieses Recovery-Tool nur von jenen Administratoren genutzt wird, die einen Rechner ihres Vertrauens wieder nutzbar machen wollen. Es ist aber doch bedenklich, wie einfach es ist, die „Herrschaft“ über ein administratives Windowskonto zu übernehmen und damit den gesamten Rechner nach Belieben verwalten zu können. Zeit für Verschlüsselung! […]